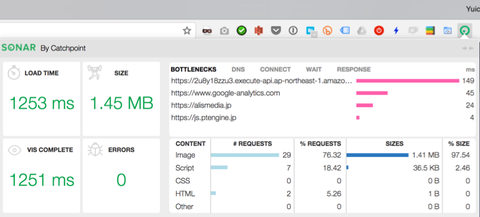

先日書いた「会社のサイトをEV証明書で常時SSL化しました」の続きです。このエントリの中で、こんなことを書いてました。

証明書の選択基準としてお話するのは、

- お金節約したいなら無料のDV証明書(か、無料オプション付きのレンタルサーバ)

- お金をかけれるならEV証明書

- お金かけてのDV/OV証明書は費用対効果が低いのでオススメしない

こんな感じ。ウチは別に証明書の販売代理をしている訳ではないので、ポジショントークではないです。2017年のネット界隈を冷静に見て、良いものを安くのスタンスで考えたら必然的にこうなるのです。

これを実際の数値を並べて論証したいと思います。数値といっても結局は価格なのですが、価格の一覧に併せて価格妥当性についての所感も書いてみました。だいぶ長文になりましたが、前回のエントリとこのエントリをお読み頂ければ、お金をかけて証明書を取るならEV証明書以外の選択肢は有り得ないと感じて頂けると思います。

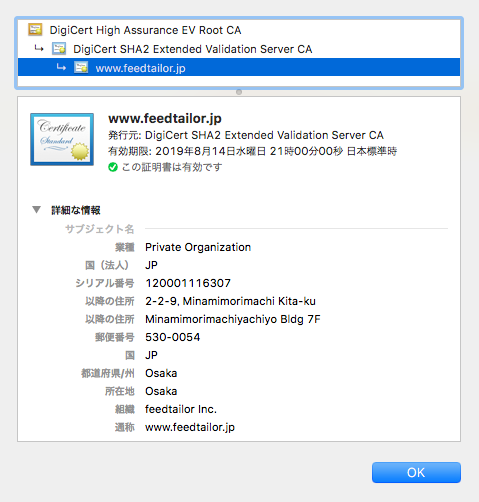

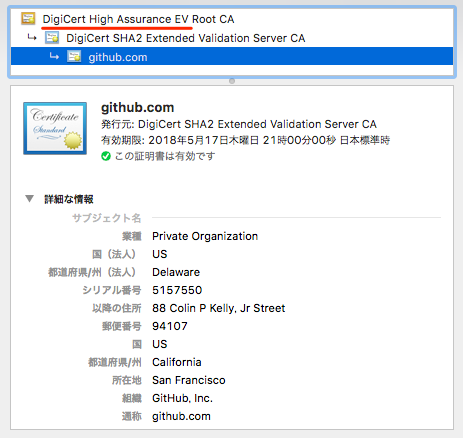

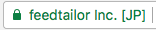

(当社サイトの証明書詳細。Extended Validation とあり、EV証明書であることが分かる)

証明書種別毎の価格表 (2017年8月6日現在)

証明書の価格表というと、有名な Server Kurabe さんとこの価格比較表ページがあります。が、今回は証明書種類ごとに列挙したかったのと、ブランドの数を多めに並べたかったので、ゼロベースで独自の価格調査を行いました。

価格をまとめたのが以下。

認証局が海外企業で日本法人があるブランドや、日本企業のブランドは価格を円表記にしました。当初調べたのは6月でしたが、本エントリを書くにあたって2017年8月6日時点で再度確認しています。

|

DV証明書

(ドメイン認証型) |

OV証明書

(組織認証型) |

EV証明書 |

| 手続き |

超簡単 |

少し面倒 |

面倒 |

| 取得できる主体 |

個人 |

企業・組織 |

企業・組織 |

アドレスバーの表示

(Chrome v60) |

|

|

|

証明書の

年間費用

(税別) | GeoTrust | ¥31,300 | ¥55,000 | ¥115,200 |

|---|

| Symantec | - | ¥81,000 | ¥162,000 |

| GlobalSign | ¥34,800 | ¥59,800 | ¥128,000 |

| COMODO | ¥9,600 | ¥25,800 | ¥71,500 |

| cybertrust | - | ¥75,000 | ¥150,000 |

| SECOM | - | ¥55,000 | ¥135,000 |

| Entrust | - | ¥32,900 | ¥59,000 |

| DigiCert | - | $139 | $234 |

| RapidSSL | ¥4,300 | - | - |

| CoreSSL | ¥990 | - | - |

| Let's Encrypt | $0 | - | - |

証明書の価格は本当にレンジが広すぎて、どれが良いのか悩ましいですよね。しかも証明書の種類で何が違うかもよく分からない。機能差なんてほぼ皆無で、アドレスバー表示が違うだけなのにです。多くの制作会社様が証明書選びに悩まれるのも納得です。

(Thanks! the photo on flickr by Robert Sarkozi CC BY 2.0)

証明書価格の妥当性?

証明書の価格妥当性が議論されることは余りありません。上の表の通り、証明書発行元から直接買う場合でも既に価格レンジが広すぎるし、レンタルサーバ会社等の証明書販売代理店を経由して買うと劇的に安くなったりして、何が何やら訳が分かりません。

特にEV証明書の販売店経由の価格差は酷くて、例えば、

- cybertrust で定価 ¥150,000 → さくらインターネットから購入 ¥49,500 (67%引き!!)

- Symantec で定価 ¥162,000 → DomainKeeperから購入 ¥110,000 (32%引き!)

という感じ。なんなんでしょうね、この割引率。販売店通せば7割引って一体…。価格ってなんだ?と突っ込みたくなる意味不明さです。

言い方は悪いのですが、市場における標準的な価格が捉えにくいってことは、言い値商売である可能性が高いと言えなくもないです。機能差やその本質的価値が捉えにくいのですから尚更ですね。

証明書の発行は所詮プログラムで自動化されたデジタル処理に過ぎません。証明書の「仕様」は決まってますし、デジタル処理な訳ですから手間暇かからないシステムになってます。CSRの受付から発行済証明書を申込者にメールで返送するまでの処理はほぼ自動化されている筈。

認証局(CA)として認められ続けるコストもあるでしょうが、価格的裏付けとしては弱い。OV/EV証明書に関しては、書類作ったり、企業の存在を確認したり、電話かけたりと作業人件費も発生するでしょうが1,2年に1回ですから年間10万円とかの価格裏付けとしては弱い。それに、証明書事業を何年もやってるなら、発行システム構築費用の減価償却も多くの場合は終わっているでしょう。

などなど、冷静に考えるとEV証明書はもっと安くても良い。

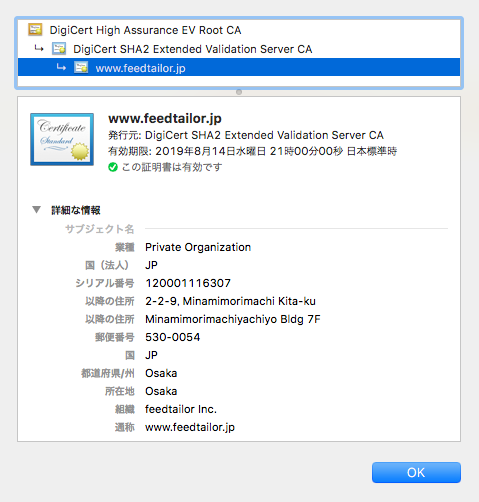

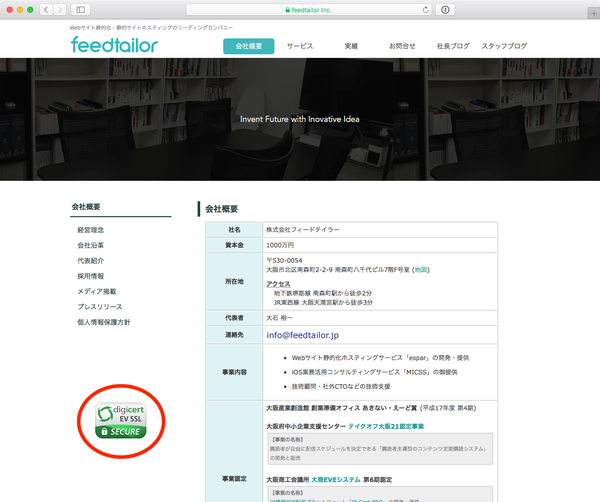

そんな視点で探して目についたのが前述価格表の DigiCert でした。歴史ある認証局で、TwitterやGitHubなどもここの証明書を使っています。

DigiCert は他社と違って日本支社は存在せず、主に2社の販売代理店を通して日本の企業に証明書を提供しています。EV証明書の価格はこの通り。

どちらの会社も DigiCert の日本代理店であることを強調したWebサイトを持っていますので是非ご覧頂ければと。

(古くからDigiCertの日本販売代理店をしているアールエムエス社)

(digicert取り扱いは後発のcybertrust社。同社の別の証明書商品SecureServerとの違いが分からない)

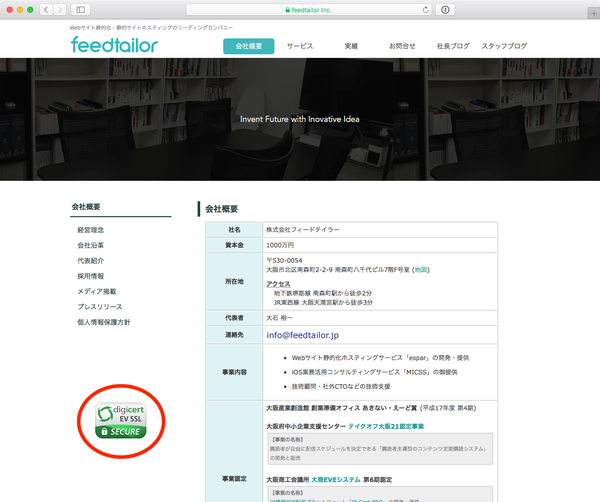

信頼感と価格バランスが取れた証明書の最安値だなと判断し、ウチは前者のアールエムエスさん経由で DigiCert のEV証明書を取得したという訳です。その結果、当社オフィシャルサイトはこうなりました。

年額3万円で圧倒的安心感。十分に価値があると思うんですよね。

(Thanks! the photo on flickr by EFF Photos CC BY 2.0)

常時SSL化の証明書にお金をかけるならEV以外ありえない

まとめると、

|

DV証明書

(ドメイン認証型証明書) |

OV証明書

(組織認証型証明書) |

EV証明書 |

| アドレスバー |

|

|

|

| 証明書の年間費用 |

安価

(無償 〜 約3万円) |

ほどほど

(約3万円 〜 約8万円) |

実は安く取得可能

約3万円 |

こうなります。だから常時SSL化する為に証明書を取得する場合、

が僕の今のところの見解です。これはまぁ、証明書販売をしている関係者の方からすると全く面白くない意見かも知れませんけども。でもこれが、2017年の証明書事情から導かれる論理的着地点です。

『証明書だけが価値じゃないでしょう?』

そんな意見もあります。確かにそうなのです。実際、特別な付加価値が提供される場合もありますからね。例えば、Webサイトにマルウェアが仕掛けられてないか定期チェックしてくれるサービスがついてくるとか、取得した証明書を管理できるWeb画面を提供してくれるとか、プレミアム感のあるサイトシールをサイトに貼ることができるとか、そういうの。

でもこれらは、常時SSL化には本質的に無関係です。マルウェアチェックは他の改ざん検知サービスを使えば良いし、証明書管理ならサーバ管理をやってくれるベンダーに任せれば良いのです。シールだってウチが契約した年相当3万円の DigiCert EV でも使えますから、何か超特別な付加価値って訳でもない。

(アールエムエス社経由の DigiCert EV証明書でもシールはちゃんと使える)

厳密に言うと、古いガラケー向けサイトのSSL対応の可否とか、次世代暗号形式のECC対応の可否とか、難しい話も色々あるのですが、2017年のWebの現状と直近のWeb事情を見据えた時、不要またはオーバースペックと判断して差し支えありません。

今、常時SSL化を考えている方は、アドレスバーに会社名が表示されなくてもいいなら、有料の証明書は不要。つまりこの状態にするのに証明書を買う必要はありません。

お金をかけられるなら、信頼感と価格のバランスがある最安値の DigiCert EV証明書をアールエムエスさんから購入するのがお勧めです。別に先方の関係者という訳ではありませんのであしからず。手続きもとっても簡単なのでオススメです。

共有サーバを使っていて無償の証明書オプションが無い…という方は、最安値のDV証明書狙いでしょうね。万単位のお金をかけてDV/OV証明書を取得する理由はありません。どうせお金をかけるなら繰り返しになりますが年3万円で DigiCert 社のEV証明書をオススメします。

さて、また長くなってしまいました。今回は、証明書の価格調査結果と、EV証明書のオススメ取得先について書いてみました。常時SSL化にあたって証明書取得に悩んでおられる方の何かヒントになれば幸いです。

あ、ちなみに。

ウチが提供しているCMSサイトの静的化サービス espar では、静的化ついでに証明書に関する煩わしいこと全てをお引き受けしていたりします。常時SSL化の設定が面倒くさいなぁとか、これを機にEV証明書にしてみようかぁ〜、なんて思われたら是非お問い合わせ下さい。