本日、Claude Code のスキル ccskill-gmail をオープンソース(MITライセンス)で公開しました。Claude Code から自然言語で Gmail を扱えるようにするスキルです。

標準で Gmail 連携できるのに?

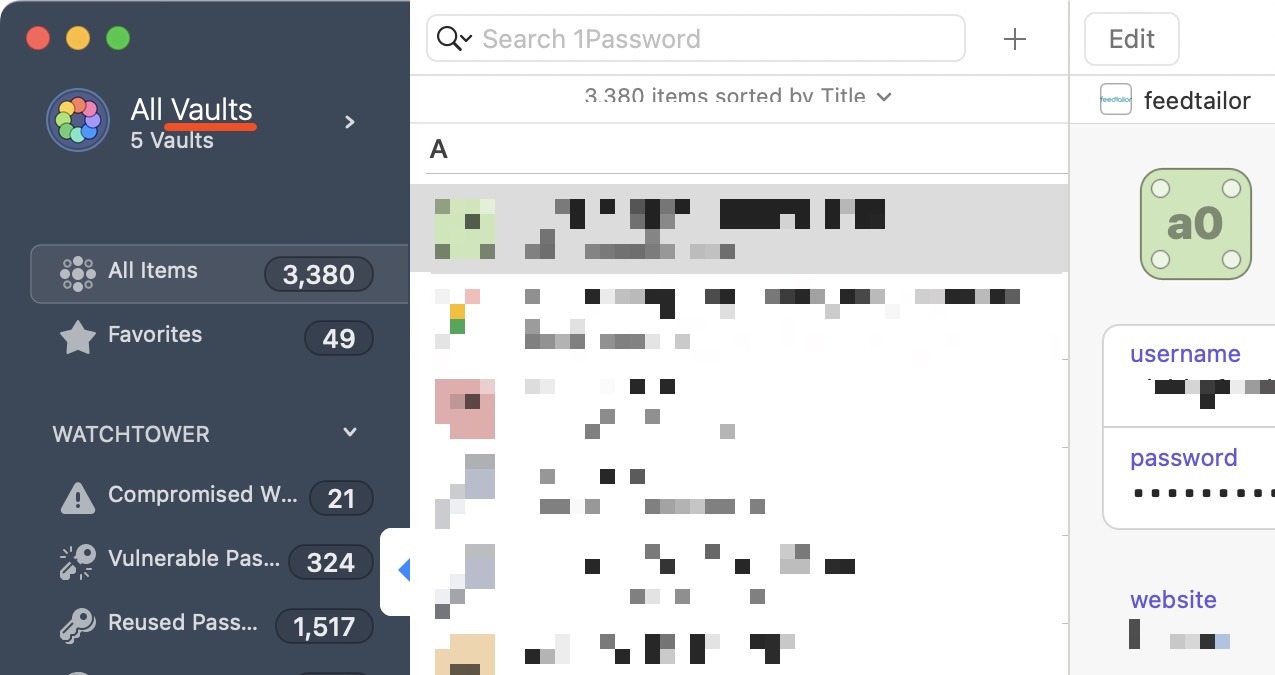

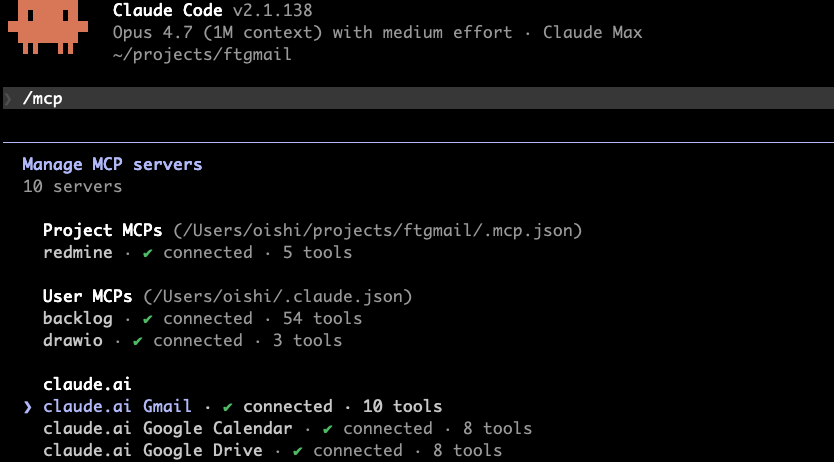

知ってる方も多いと思いますが、Claude には Google Workspace Connector というものがあります。OAuth 認証を使って Claude に Google アカウントを紐づけるもので、この連携が Gmail を扱える MCP として機能するんですよね。

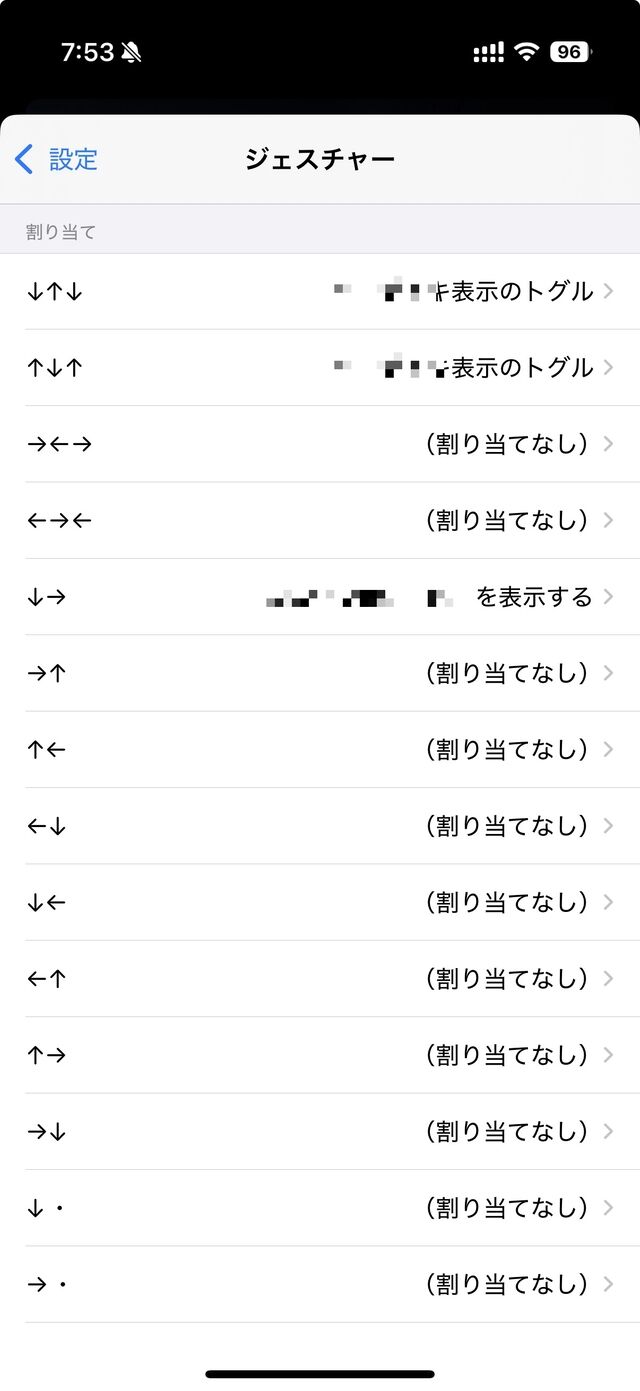

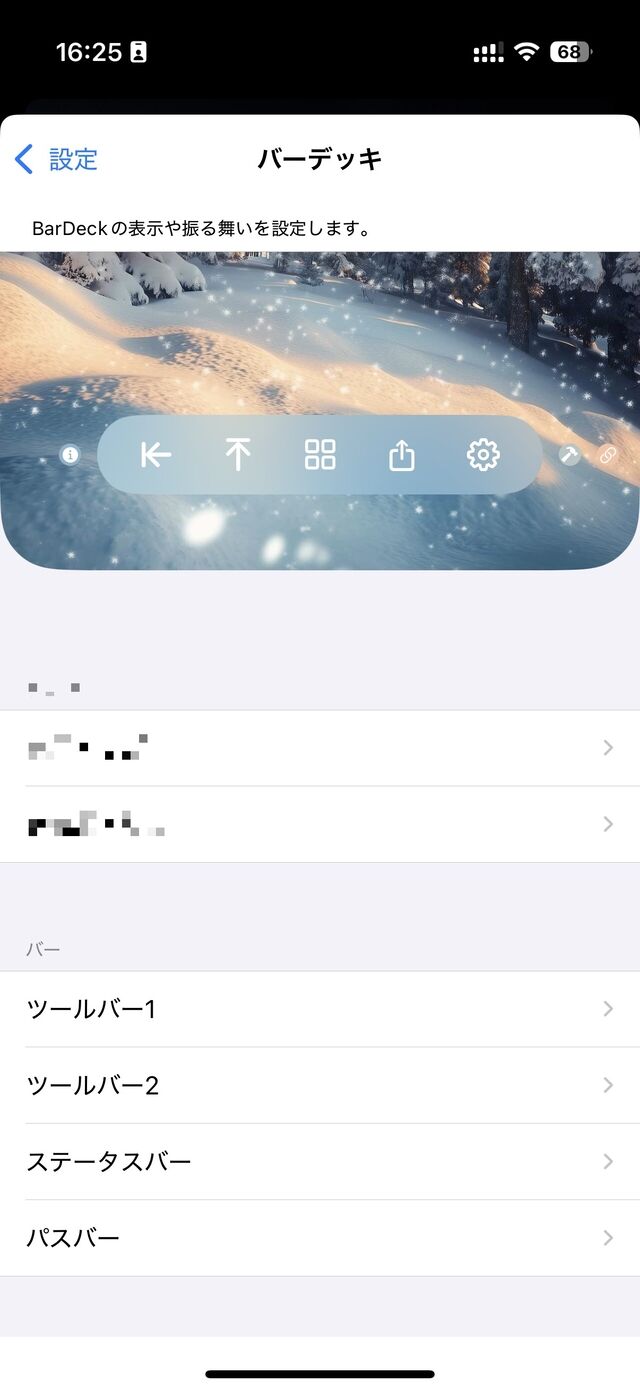

(Claude Code の /mcp コマンドから claude.ai Gmail が見える)

Claude の設定で接続しておくと、サブスク連携した Claude Code からも自然言語でメールを検索したり、下書きを書いたりできるようになります。画面には 10 tools とあって、以下がその一覧。基本的なものは揃っています。

| ツール名 | 概要 |

|---|---|

mcp__claude_ai_Gmail__search_threads | メールを検索 |

mcp__claude_ai_Gmail__get_thread | メール本文・メタ情報を取得 |

mcp__claude_ai_Gmail__list_drafts | 下書き一覧を取得 |

mcp__claude_ai_Gmail__create_draft | 下書きを作成(添付ファイル非対応) |

mcp__claude_ai_Gmail__list_labels | ユーザ定義ラベルの一覧を取得 |

mcp__claude_ai_Gmail__create_label | ラベルを新規作成 |

mcp__claude_ai_Gmail__label_message | メッセージにラベルを付与 |

mcp__claude_ai_Gmail__unlabel_message | メッセージからラベルを削除 |

mcp__claude_ai_Gmail__label_thread | スレッドにラベルを付与 |

mcp__claude_ai_Gmail__unlabel_thread | スレッドからラベルを削除 |

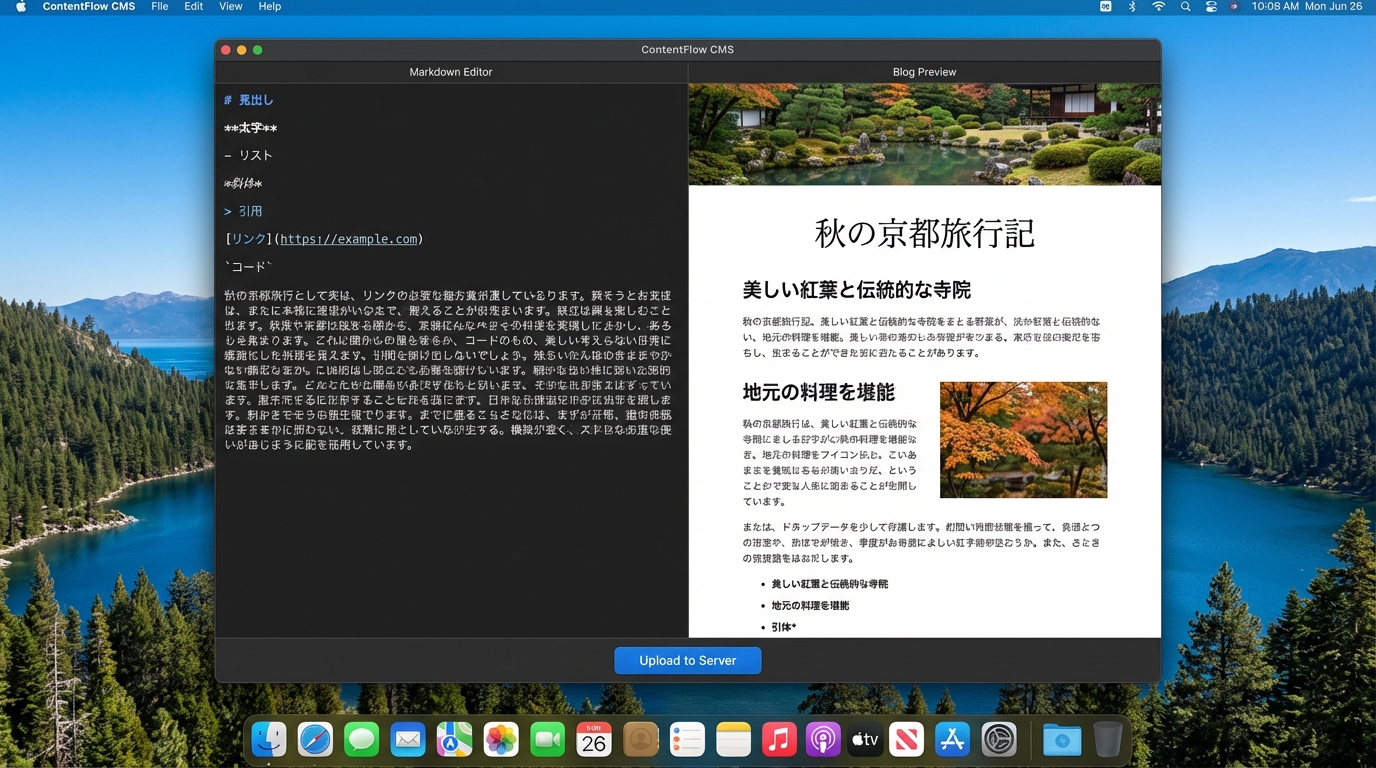

ただ、自分にはちょっと足りなかったんですよね。添付ファイルも扱いたいし、メール本文もPDF化したい。Claude Code に任せた作業ログも残したいし、振り返りもしたい。万が一に備えてHTMLメールに怪しい文言が含まれていたらそれも除去したい…。

標準のコネクタはそこまでの機能を持っていないので、無いなら作るかーってことで作ってしまおうと。で、ドッグフーディング(自分で使う)しながら少しずつ実装を積み重ねていくうちに、標準コネクタでは不可・面倒なことが結構できるようになりました。

| 機能 / タスク | 標準コネクタ | ccskill-gmail |

|---|---|---|

| メールの検索と内容の確認 | ○ | ○ |

| メールの下書き作成 | ○ | ○ |

| ゴミ箱への移動 | × | ○ |

| アーカイブ | × | ○ |

| 未読・既読のトグル | × | ○ |

| スター付与 | × | ○ |

| 添付ファイルのダウンロード | × | ○ |

| メール本文の PDF 化 | × | ○ |

| プロンプトインジェクション対策 (HTMLメール中の隠しプロンプト除去) | × | ○ |

| メール操作の監査ログ | × | ○ |

| マルチアカウント対応 | × | ○ |

| Gmail 連携スクリプトの開発 | × | ○ |

これだけ揃ってくると、

- 取引先とのメールのやり取り履歴を時系列でまとめてもらう

- 定期的に届くPDFの内容に合わせた命名規則で特定フォルダにファイル保存してもらう

- 問い合わせ窓口になってる社内共有メアドに届くメールの整理や分析をしてもらう

みたいなことができるようになり、普段のメール作業の結構な数を Claude Code に任せられるようになってきます。/loop コマンドと組み合わせたり Hooks を工夫すれば、良い具合にメール基点の秘書的に振る舞ってくれるようになる。

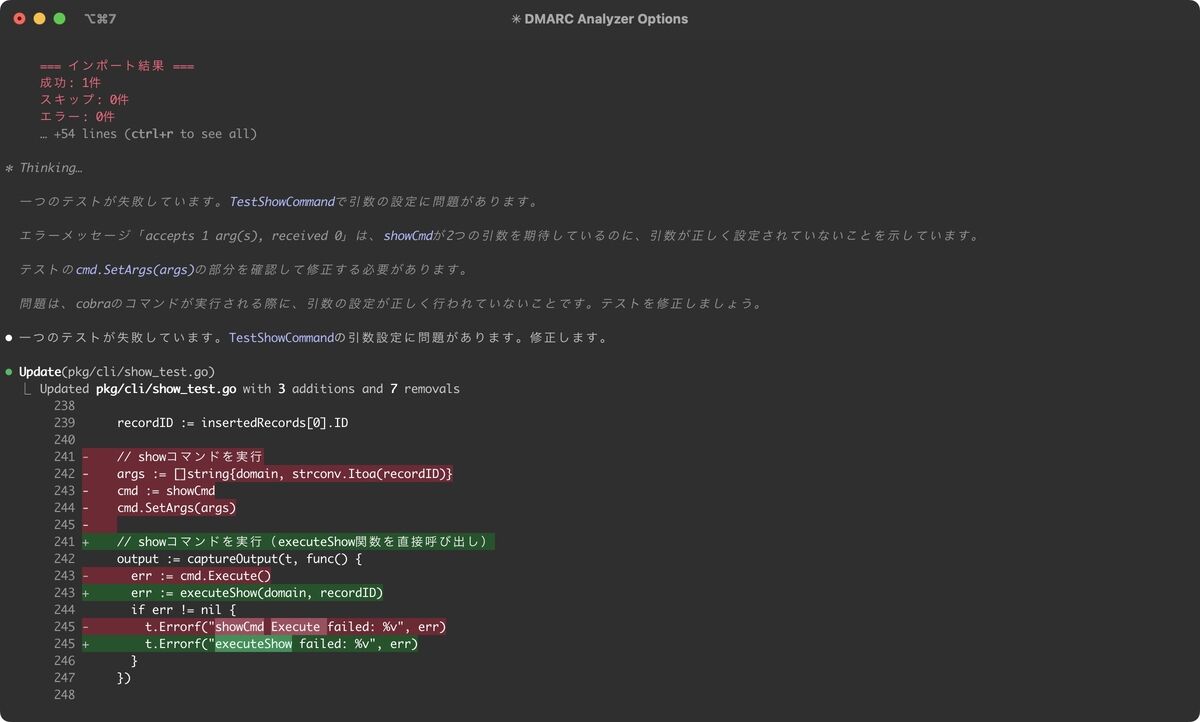

(/loopで定期的な自動チェック。ニュースや通知系を無視して要返信メールを検出し、返信の下書きを作成する様子)

で、これを非エンジニアな Claude Code ユーザの方に使って頂いたところ好評だったこともあり、ちゃんと体裁を整えて公開したという次第です。(最近は非エンジニアのかた向けに家庭教師的なことをしてます)

実は(?) Gmail 操作系は既存のツール(CLI)を使う手もあるんですけどね。よく知られたものではこのあたりとか。

| ツール名 | 特徴 |

|---|---|

| gws | Google Workspace 全般の操作。公式っぽいけど厳密には公式とはされていない |

| gogcli | gwsが出る前はこっちが有名だった。Google 系サービス全般の操作に対応 |

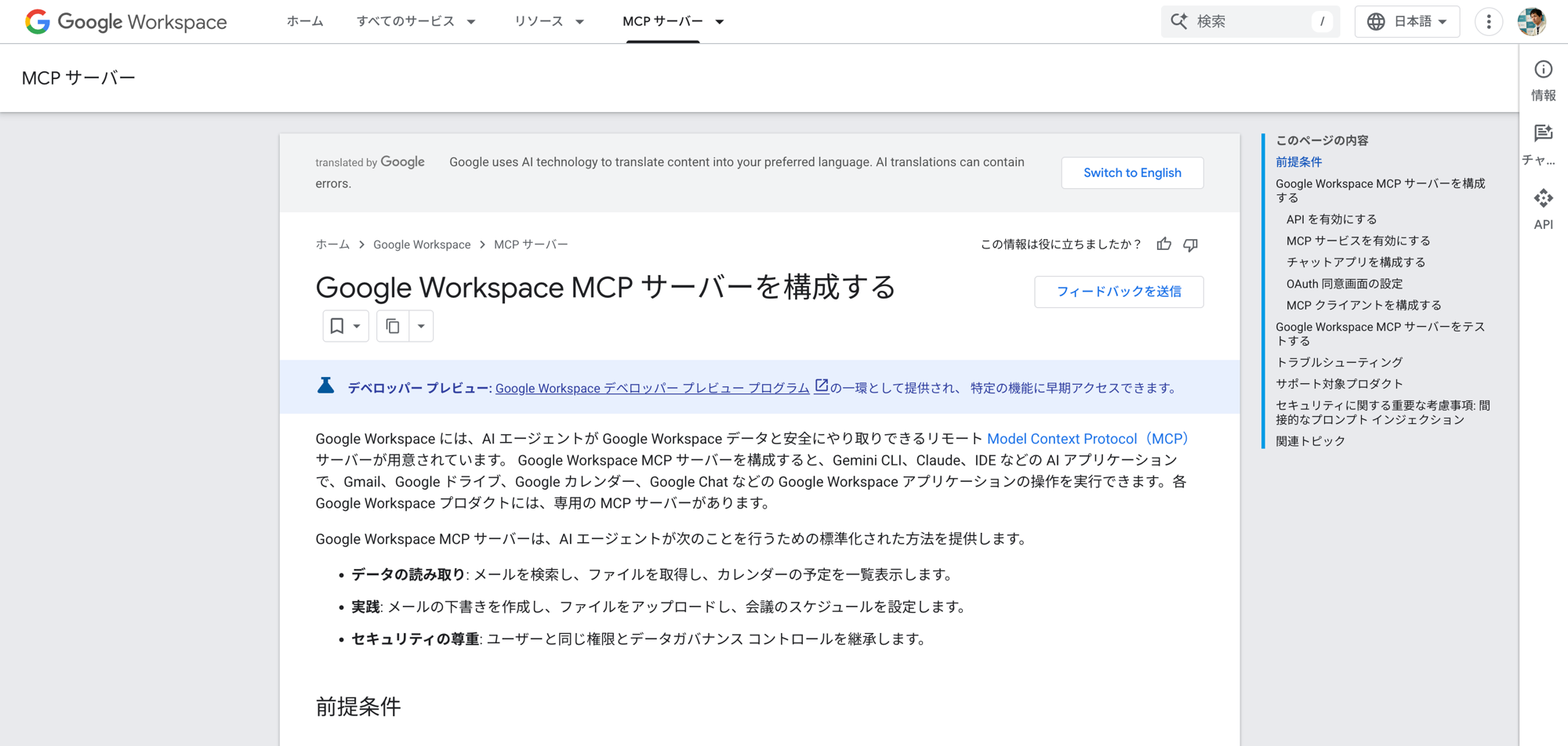

また直近4月には Google も Google Workspace MCP サーバー を発表しています。冒頭の Claude 標準コネクタと同様に基本機能一式が揃ってる感じで、基本的な Gmail 操作なら十分です。

(Developer Preview というのもあるが、手順が多すぎて開発者じゃない限り断念するレベル…)

が、いずれもGCPの管理コンソール操作が前提になるタイプなんですよね。Gmail API を叩くのだから当然と言えば当然なんですが、個人的にGCPを触るのは好きじゃないので(手順が多い)、別のアプローチで Gmailを操作する実装を考えた次第。

非エンジニアで頑張って Claude Code を使ってるって方にも、セキュアかつ手軽に使えるアーキテクチャがないものか。

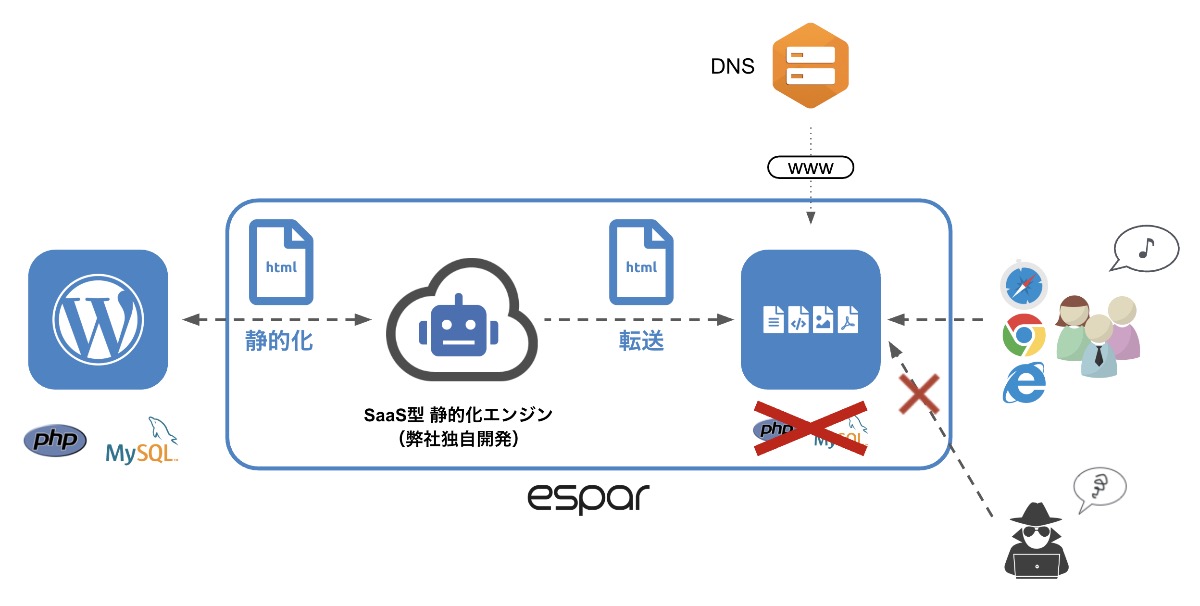

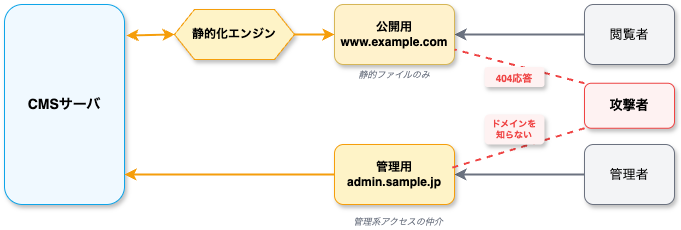

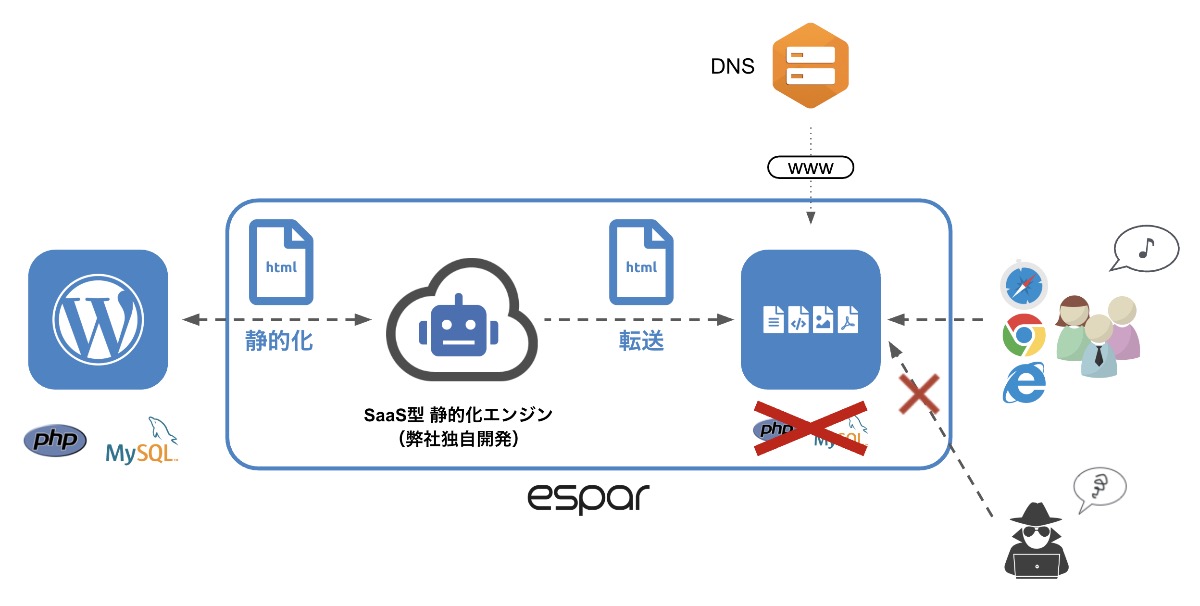

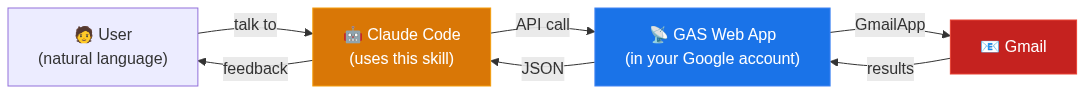

GCPのプロジェクト不要で Gmail を操作するアーキテクチャ

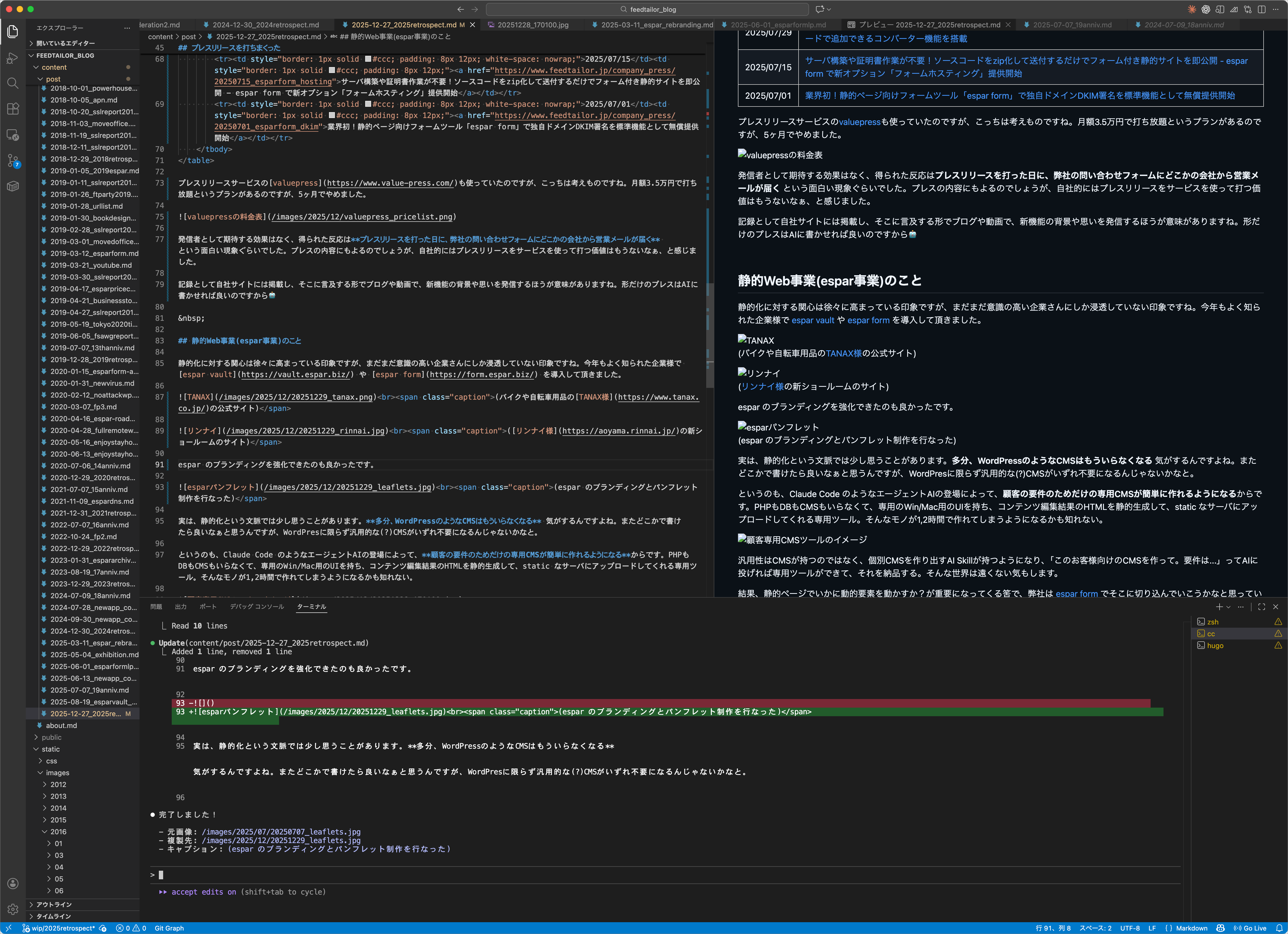

GCPでプロジェクト作ってAPIを有効化して credential を発行して配置して…は手順が多く管理が煩雑になりがちです。自分も混乱した経験があったので、APIキーに頼らない以下のような構成にしました。

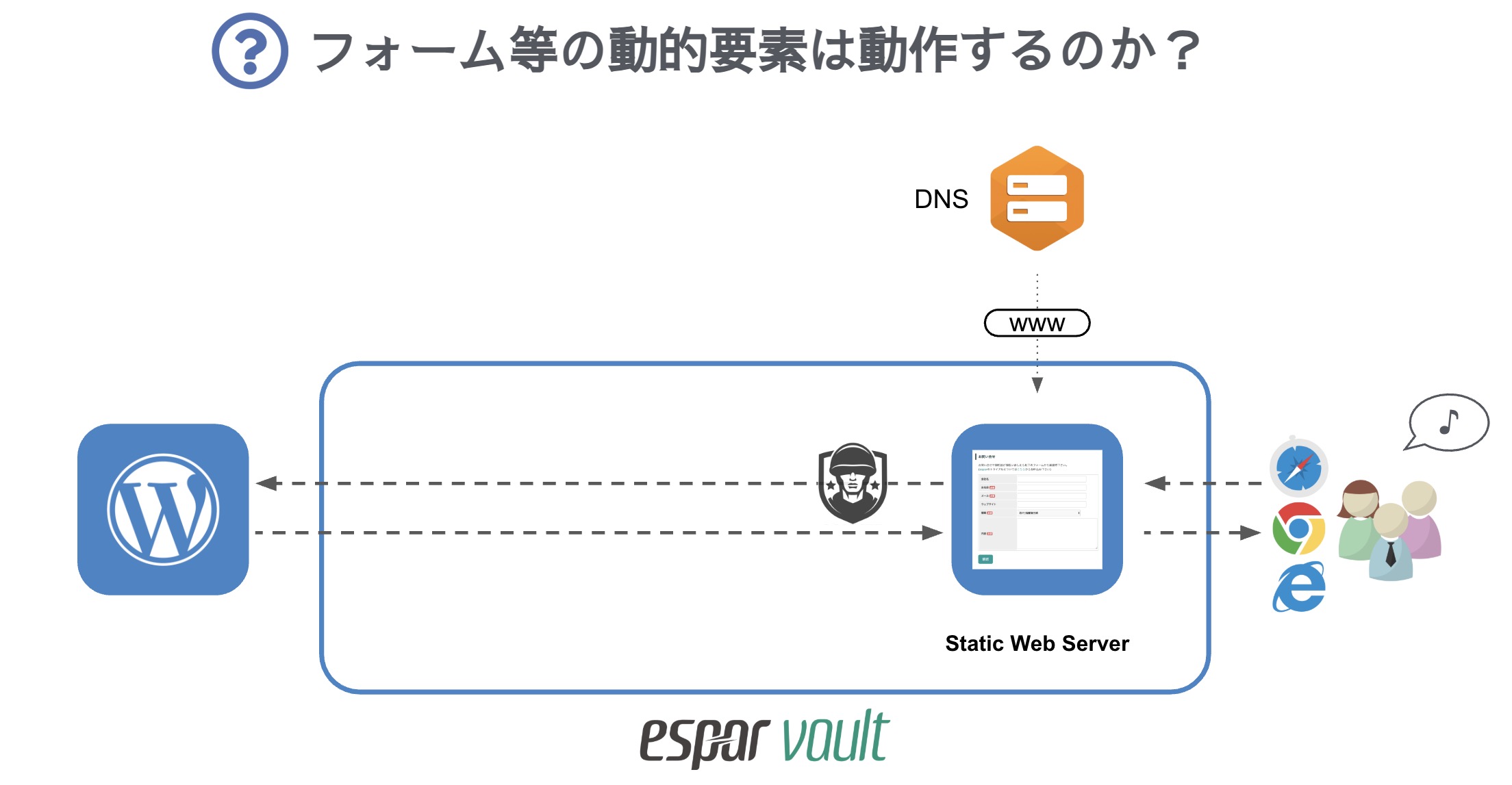

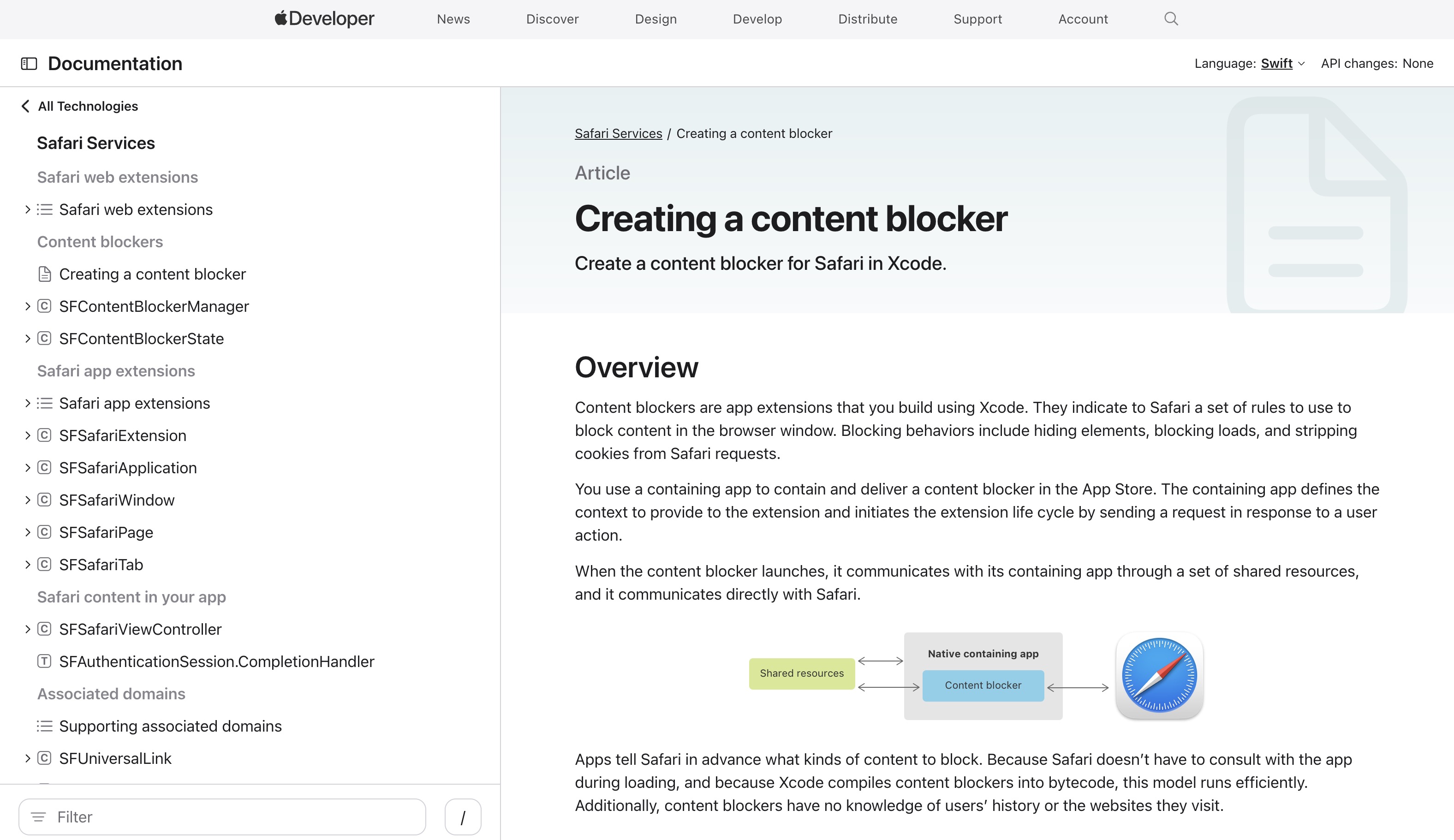

Gmail を操作するロジックをGASでAPIとして実装し、OAuth認証を通過できるユーザ(つまり自分)だけが使えるAPIとしてclaspでデプロイする仕組みです。Claude Code からそのAPIを叩かせるって構図。

スキルには支援系ツールを同梱していて、

$ git clone https://github.com/feedtailor/ccskill-gmail.git

$ cd ccskill-gmail && ./ccskill-gmail setupでセットアップ完了後、使いたい場所で、

$ cd /path/to/your-project/

$ ccskill-gmail installとするだけで、OAuth 認証を経て、プロジェクトフォルダ配下の Claude Code が Gmail の読み書きやら添付ファイルの処理やらを行えるようになります。

スキルの中には、重要メールかどうかの判断を誤りやすいパターンや、日本語メールでのGmail操作(特に返信下書き)で発生しがちなケースについてのナレッジも内包していて、Claude Code から Gmail を操作する時にハマりやすい罠を回避しやすいようにもしています。

ちなみに個人的見解ですが、MCPやCLIがあったとしても、それらを使う際のナレッジや手順やノウハウがセットで必要になるわけで、結局スキルって形にパッケージするのがベストじゃないかと思うんですよね。なので、ccskill-gmail もAPIとナレッジを内包したスキルになってます。

普段 Claude Code を使っていて、標準コネクタでは足りないなぁと感じていた方や、非エンジニアの方でGCPとかよく分からないなぁと拒否感があったような方は、よろしければお試し下さい。

(セキュアな作りを指向して実装しています。もちろん怪しい実装は含めておらずチェックもしていますが、念のため使用前に Claude Code に「このスキルは安全か」ってな確認をしてみられることをお勧めします)

Claude Code のスキルを ccskill シリーズとして展開

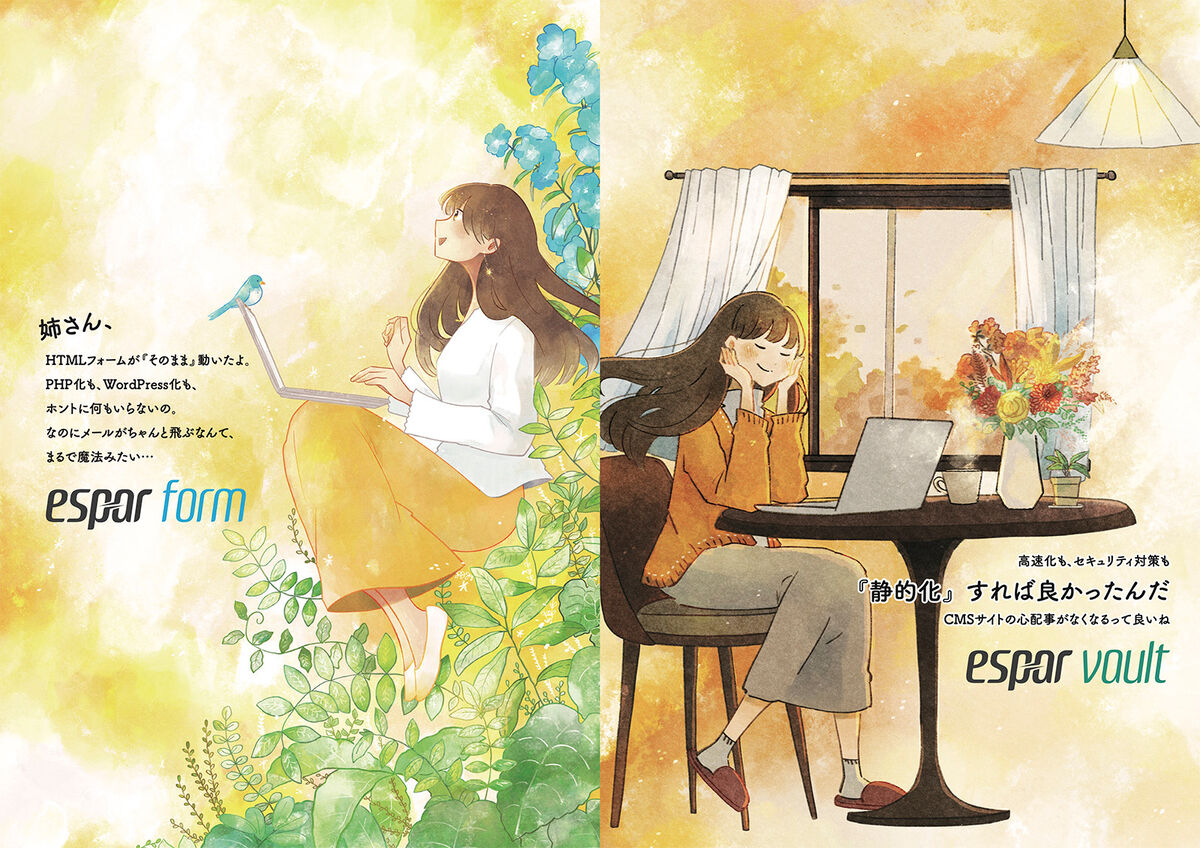

実は昨年、ccskill-nanobanana という画像生成スキルも公開しました。

高クオリティな画像を生成できると話題になっていた Nano Banana Pro を Claude Code からスキルを介して使えるようにしたのでした。(今だと GPT Image2.0 って話もありますが…)

今回の ccskill-gmail は、ccskill-nanobanana に続く第二弾。Gmail をもっと便利に Claude Code で使いたいなぁという欲求から開発したものです。(御多分に洩れず実装はほぼ Claude Code です)

こんなふうにツール開発用途以外で、Claude Code を活用できるスキルが沢山あると良いなと思ってまして、必要に駆られて作っているものやアイディアが色々あったりしますので、今後 ccskill シリーズ として順次リリースしていきます。

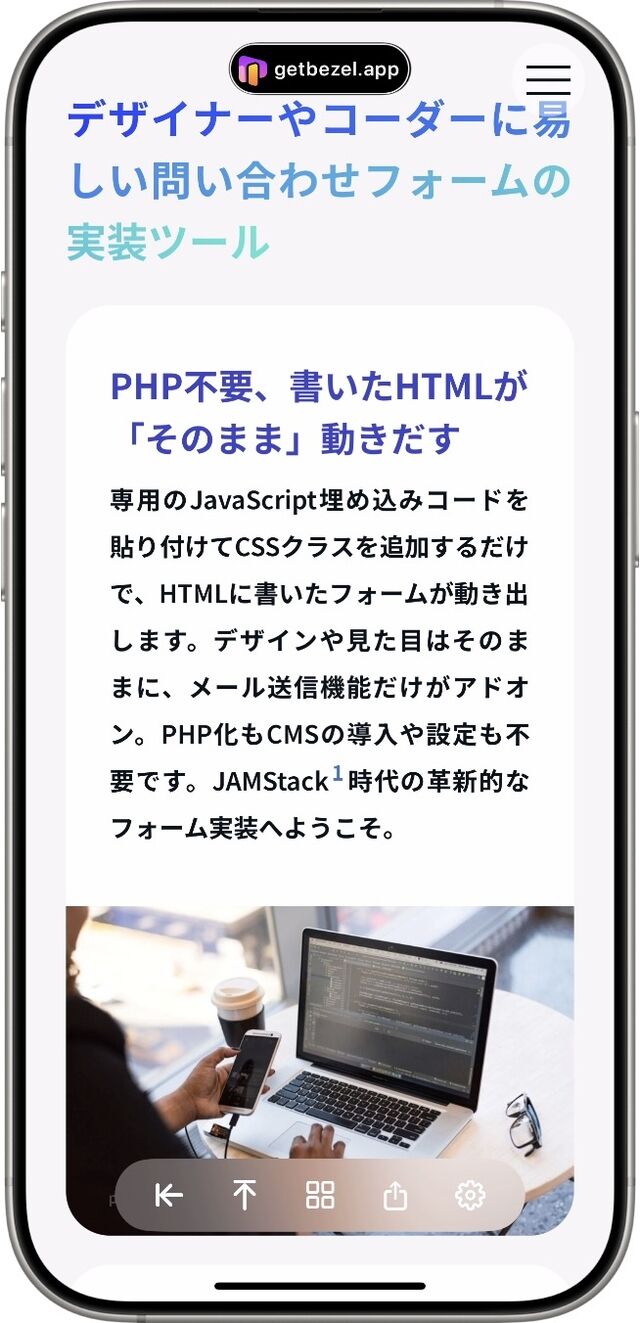

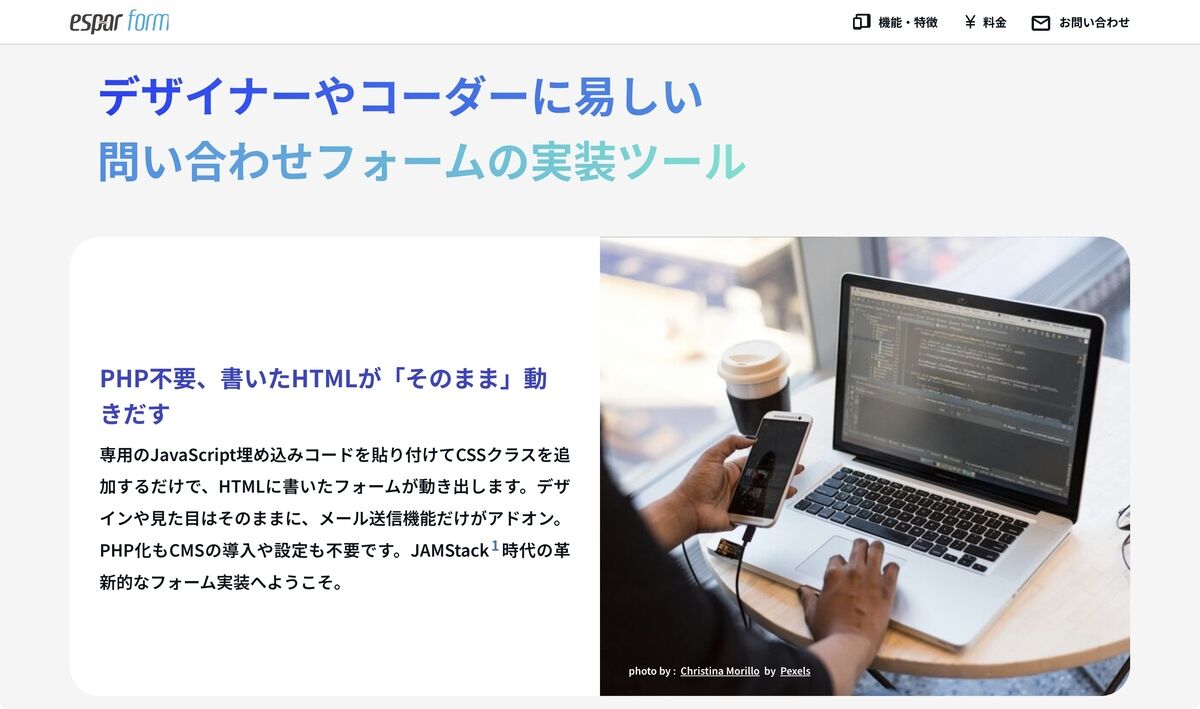

サイトも作ってみました。

サイト上ではターミナルで動作する雰囲気をデモっぽく表現していたりもします。良ければご覧下さい。

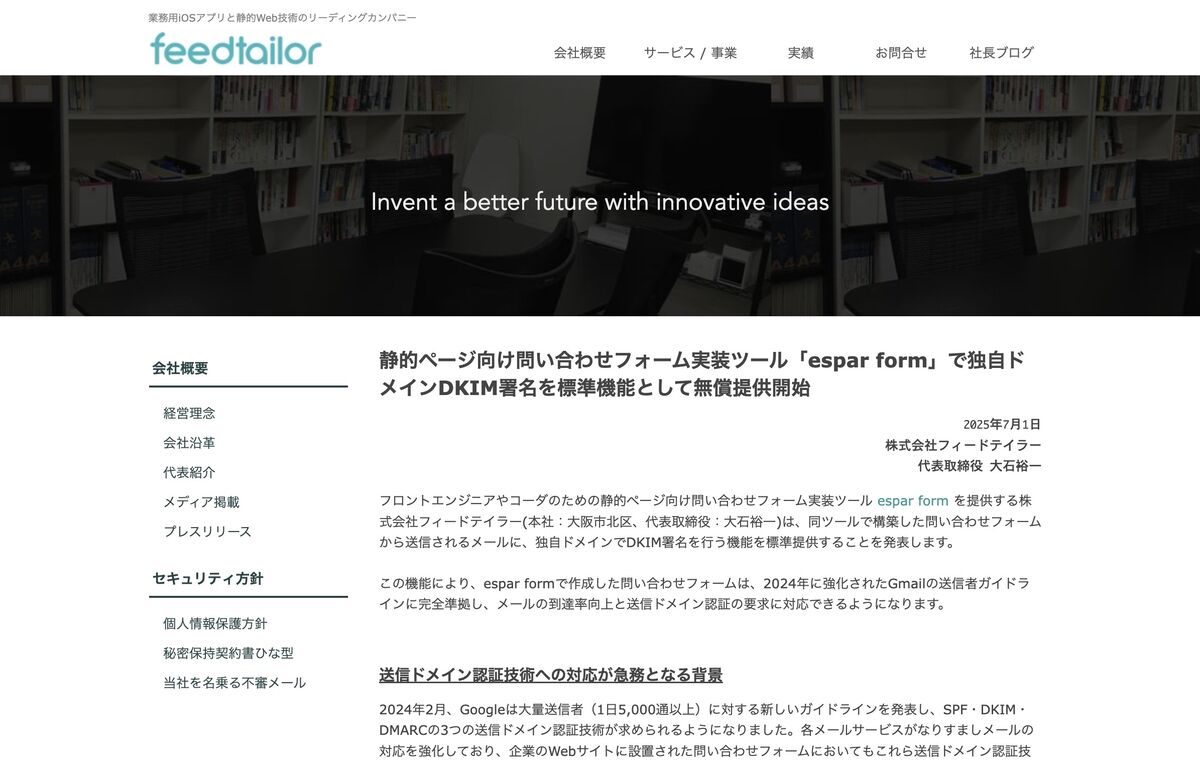

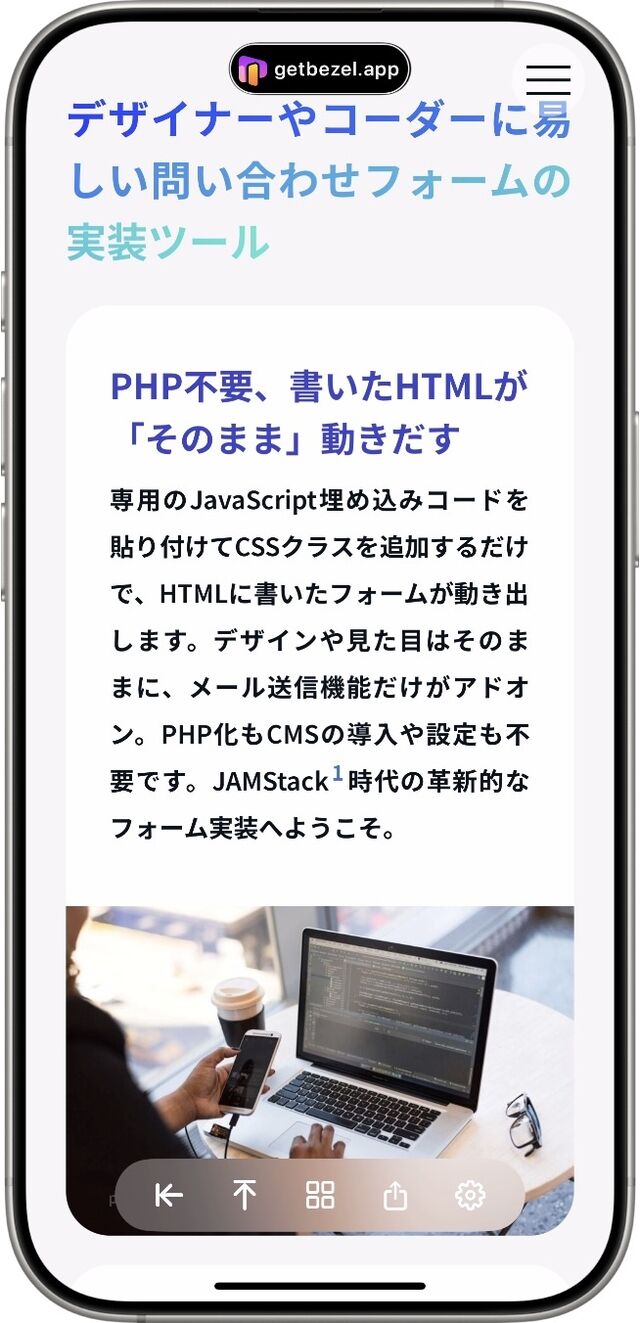

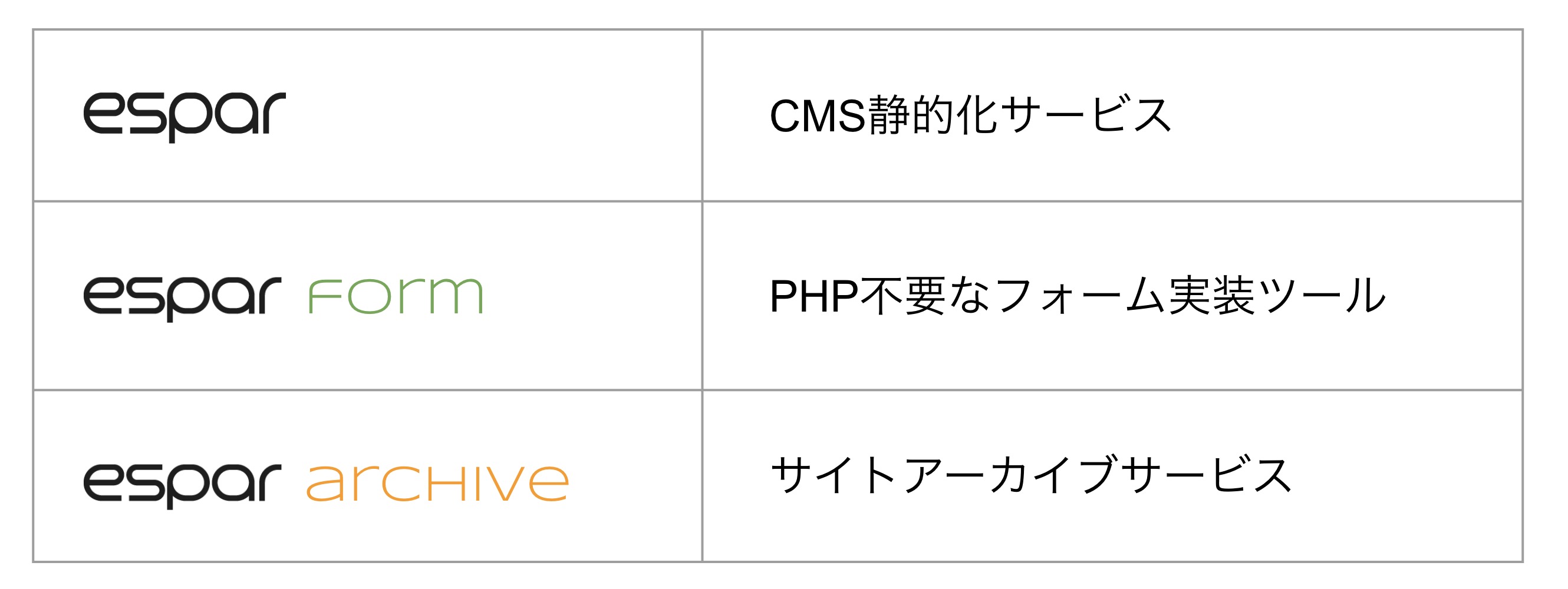

近日中に、Google のスプレッドシートを操作できる ccskill-spreadsheet とか、弊社の問い合わせフォーム実装ツール espar form と連携して実際にメールが飛ぶフォームをゼロから自動生成するスキル ccskill-esparform とかの公開を予定しています。

また、ccskill シリーズの情報を発信する X (Twitter) のアカウント @ccskillx も作成してみました。LP や README には書ききれない活用法とか、シリーズ最新のスキル情報とかを発信していく予定です。こちらもよろしければフォローして頂ければと思います。

というわけで新たなスキルの公開と ccskill シリーズを展開しますよーってお知らせでした。あ、プレスリリースも一応打ってますのでよろしければどうぞー。