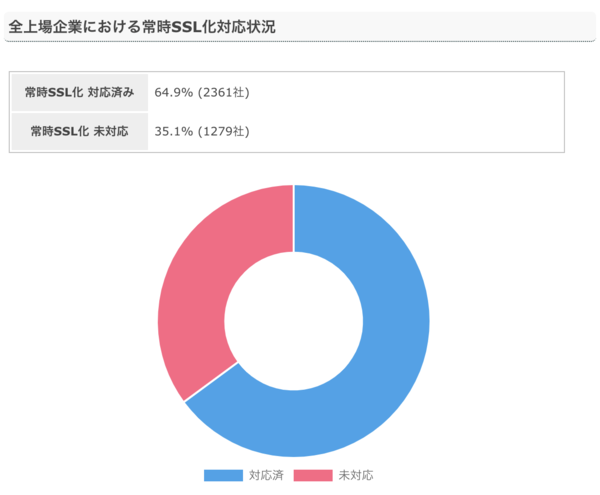

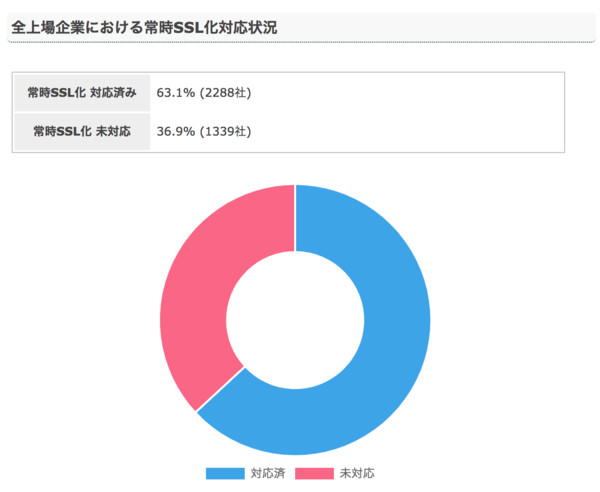

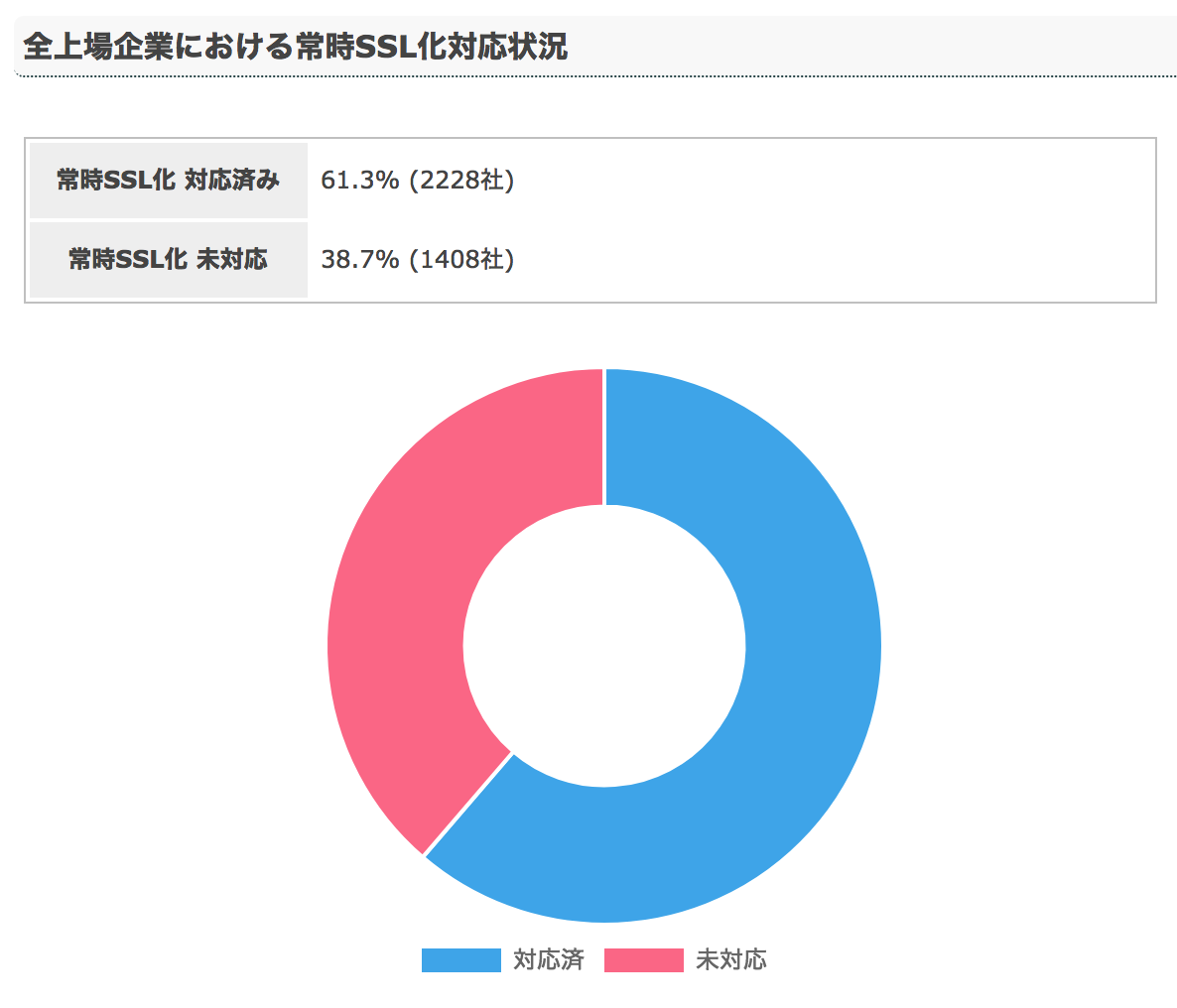

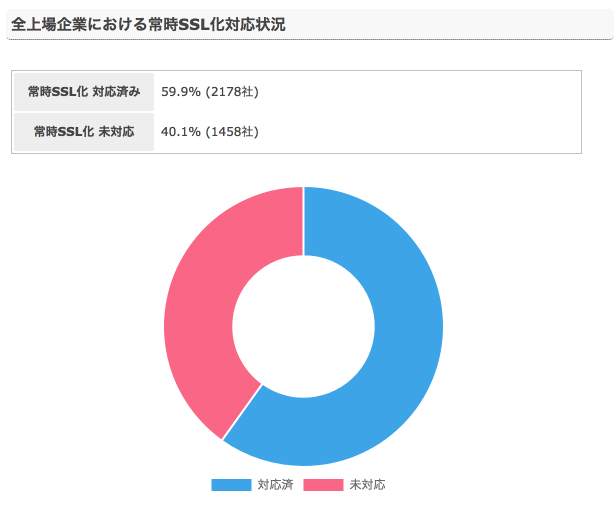

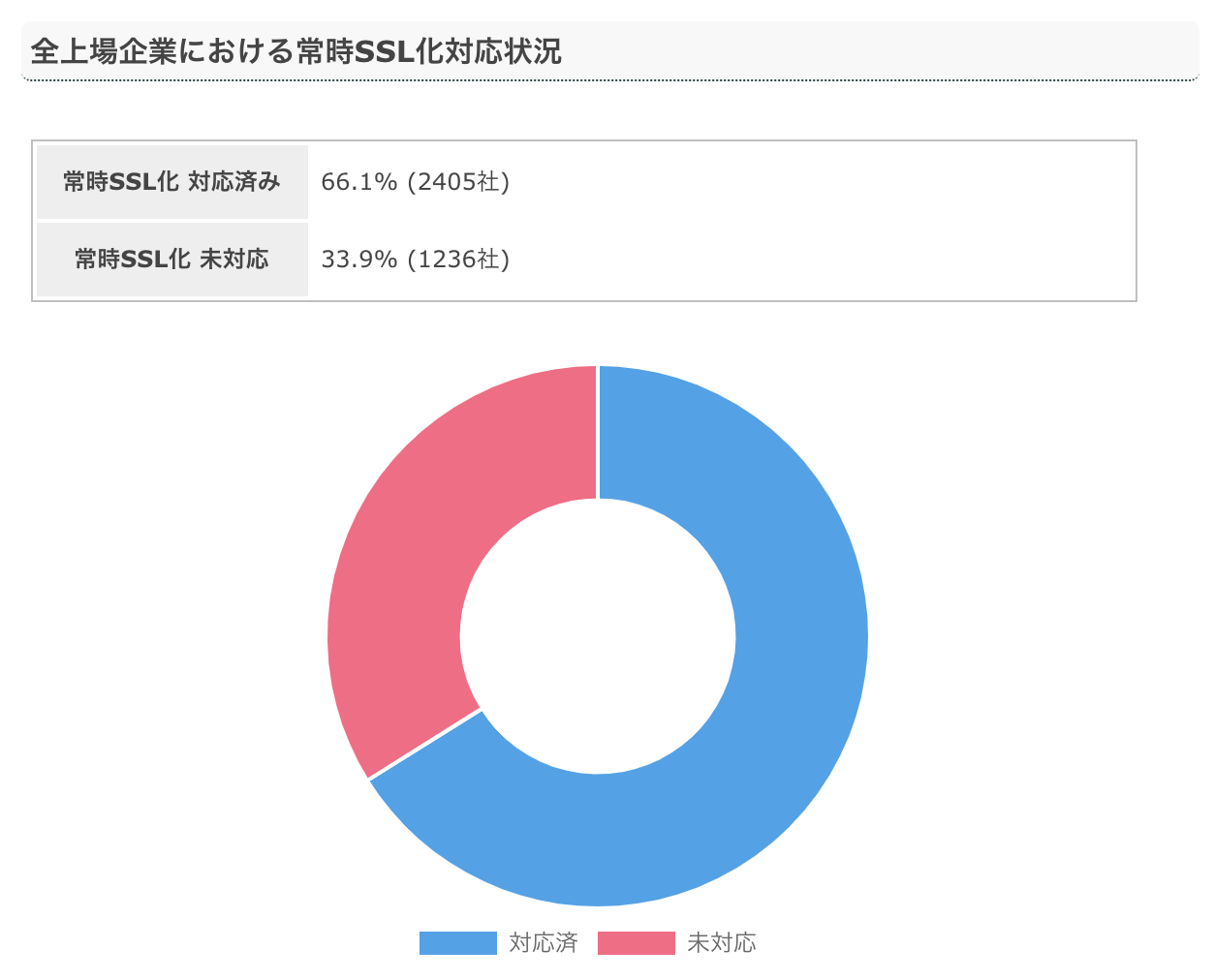

今年最後の常時SSL化レポートになります。今回で13回目ですね。詳細は、2018年12月版の上場企業の常時SSL化レポート でご覧下さい。前回が64.9%でしたから、今月は微増です。

(前回64.9%から今回66.1%へと3ヶ月ぶりの1%台前半の伸び)

余りコレという大きな変化は見られません。勢いはここ3ヶ月に比べるとわずかに鈍化した気がしないでもないですが、まぁ確実に少しずつ少しずつ増えているので良しとしましょう。来年度に突入する前、つまり3月のレポートでは何とか70%は越えて貰いたいところです。

レポートページを改修しました

レポートのアーカイブが見にくかったり、毎回調査方法を書いてて冗長だったりと、決して見易いとは言えない状態だったので常時SSL化レポートの掲載TOPページを少し更新しました。

(アーカイブのインデックスを独立させた)

こんな感じでアーカイブの一覧を独立させましたので、過去分に興味ある方は宜しければどうぞ。また、レポートの作成手順も独立させました。常時SSL化レポートのTOPページこちらからどうぞ。

ふと思いましたが、気がつけばもう1年以上のデータが貯まりましたので、

- 月の増加率の変遷

- 月の各証明書割合の変遷

- EV証明書対応企業の増え方

など時間軸に着目した変遷を捉えるグラフがあっても良いかも知れませんね。来年に検討してみたいと思います。見てみたいレポートがあれば宜しければ弊社問い合わせページからご連絡下さい。

という訳で今年最後の常時SSL化レポートでした。

常時SSL化レポートをご覧頂いてきた皆さん、本年はありがとうございました。来年も続ける予定ですので引き続き宜しくお願い致します。一次情報として使って頂くケースも増えてきたので、ここまできたらもう100%になるまでレポート続けるしかないですね。上場企業の皆さん、早く対応して下さい(笑)

年末恒例の1年振り返りエントリは年末までに上げる予定です。